授权访问

Android SDK提供了STS鉴权模式和自签名模式来保障移动终端的安全性。

STS鉴权模式

OSS可以通过阿里云STS (Security Token Service) 进行临时授权访问。阿里云STS是为云计算用户提供临时访问令牌的Web服务。通过STS,您可以为第三方应用或子用户(即用户身份由您自己管理的用户)颁发一个自定义时效和权限的访问凭证。STS更详细的解释请参见STS介绍。

STS的优势如下:

- 您无需透露您的长期密钥(AccessKey)给第三方应用,只需生成一个访问令牌并将令牌交给第三方应用。您可以自定义这个令牌的访问权限及有效期限。

- 您无需关心权限撤销问题,访问令牌过期后自动失效。

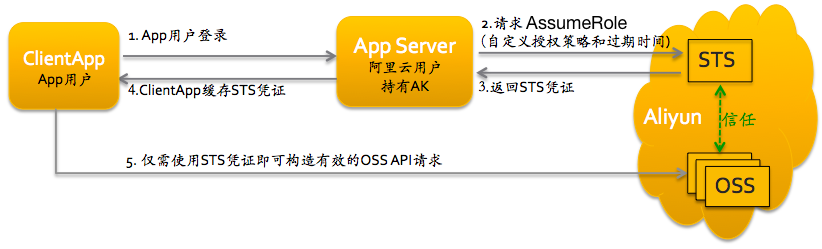

以APP应用为例,交互流程如图所示:

方案的详细描述如下:

- App用户登录。App用户身份由您自己管理。您可以自定义身份管理系统,也可以使用外部Web账号或OpenID。对于每个有效的App用户来说,AppServer可以确切地定义出每个App用户的最小访问权限。

- AppServer请求STS服务获取一个安全令牌(SecurityToken)。在调用STS之前,AppServer需要确定App用户的最小访问权限(用Policy语法描述)以及授权的过期时间。 然后通过调用STS的AssumeRole(扮演角色)接口来获取安全令牌。角色管理与使用相关内容请参考RAM使用指南中的角色管理。

- STS返回给AppServer一个有效的访问凭证,App端称为FederationToken,包括一个安全令牌(SecurityToken)、临时访问密钥(AccessKeyId, AccessKeySecret)以及过期时间。

- AppServer将FederationToken返回给ClientApp。ClientApp可以缓存这个凭证。当凭证失效时,ClientApp需要向AppServer申请新的有效访问凭证。例如访问凭证有效期为1小时,那么ClientApp可以每30分钟向AppServer请求更新访问凭证。

- ClientApp使用本地缓存的FederationToken去请求Aliyun Service API。云服务会感知STS访问凭证,并会依赖STS服务来验证访问凭证,并正确响应用户请求。

使用STS访问OSS的流程请参见开发指南中的STS临时授权访问OSS。

STS安全令牌详情请参见RAM使用指南中的角色管理。您可以通过调用STS服务接口AssumeRole来获取有效访问凭证,也可以直接使用STS SDK来调用该方法,点击查看。

STS使用手册:点击查看

OSS授权策略配置:点击查看

- 直接设置StsToken

您可以在APP中,预先通过某种方式(如通过网络请求从您的业务Server上)获取一对StsToken,然后用它来初始化SDK。通过这种方式获取StsToken时需要注意StsToken的过期时间,并在StsToken即将过期时手动更新新的StsToken到SDK中。

初始化SDK示例代码如下:

String endpoint = "http://oss-cn-hangzhou.aliyuncs.com"; OSSCredentialProvider credentialProvider = new OSSStsTokenCredentialProvider("<StsToken.AccessKeyId>", "<StsToken.SecretKeyId>", "<StsToken.SecurityToken>"); OSS oss = new OSSClient(getApplicationContext(), endpoint, credentialProvider);在您判断到Token即将过期时,您可以重新构造新的OSSClient,也可以通过如下方式更新CredentialProvider:

oss.updateCredentialProvider(new OSSStsTokenCredentialProvider("<StsToken.AccessKeyId>", "<StsToken.SecretKeyId>", "<StsToken.SecurityToken>")); - 实现获取StsToken回调

如果您期望SDK自动更新Token,则要求您在SDK的应用中实现回调。这个回调通过您实现的方式去获取一个Federation Token(即StsToken),然后返回。SDK会利用这个Token来进行加签处理,并在需要更新时主动调用这个回调来获取Token:

String endpoint = "http://oss-cn-hangzhou.aliyuncs.com"; OSSCredentialProvider credentialProvider = new OSSFederationCredentialProvider() { @Override public OSSFederationToken getFederationToken() { // 您需要在这里实现获取一个FederationToken,并构造成OSSFederationToken对象返回 // 如果因为某种原因获取失败,可直接返回nil OSSFederationToken * token; // 下面是一些获取token的代码,比如从您的server获取 ... return token; } }; OSS oss = new OSSClient(getApplicationContext(), endpoint, credentialProvider);说明 此外,如果您已经通过别的方式获取了token所需的各个字段,也可以在这个回调中直接返回。但您需要手动处理token的更新,且更新后重新设置该OSSClient实例的OSSCredentialProvider。假设您访问搭建的server地址为:http://localhost:8080/distribute-token.json ,则返回的数据如下:

{ "StatusCode": 200, "AccessKeyId":"STS.iA645eTOXEqP3cg3VeHf", "AccessKeySecret":"rV3VQrpFQ4BsyHSAvi5NVLpPIVffDJv4LojUBZCf", "Expiration":"2015-11-03T09:52:59Z", "SecurityToken":"CAES7QIIARKAAZPlqaN9ILiQZPS+JDkS/GSZN45RLx4YS/p3OgaUC+oJl3XSlbJ7StKpQ...."}OSSFederationCredentialProvider的实现示例如下:OSSCredentialProvider credetialProvider = new OSSFederationCredentialProvider() { @Override public OSSFederationToken getFederationToken() { try { URL stsUrl = new URL("http://localhost:8080/distribute-token.json"); HttpURLConnection conn = (HttpURLConnection) stsUrl.openConnection(); InputStream input = conn.getInputStream(); String jsonText = IOUtils.readStreamAsString(input, OSSConstants.DEFAULT_CHARSET_NAME); JSONObject jsonObjs = new JSONObject(jsonText); String ak = jsonObjs.getString("AccessKeyId"); String sk = jsonObjs.getString("AccessKeySecret"); String token = jsonObjs.getString("SecurityToken"); String expiration = jsonObjs.getString("Expiration"); return new OSSFederationToken(ak, sk, token, expiration); } catch (Exception e) { e.printStackTrace(); } return null; } };

自签名模式

您可以把AccessKeyId/AccessKeySecret保存在您的业务server,然后在SDK实现回调,将需要加签的签名串POST到server,您在业务server按照OSS规定的签名算法对这个签名串完成签名后,返回给该回调函数,再由回调返回给server。

签名算法请参考在Header中包含签名。

content是已经根据请求各个参数拼接后的字符串,所以算法为:

signature = "OSS " + AccessKeyId + ":" + base64(hmac-sha1(AccessKeySecret, content))

代码如下:

String endpoint = "http://oss-cn-hangzhou.aliyuncs.com";

credentialProvider = new OSSCustomSignerCredentialProvider() {

@Override

public String signContent(String content) {

// 您需要在这里依照OSS规定的签名算法,实现加签一串字符内容,并把得到的签名传拼接上AccessKeyId后返回

// 一般实现是,将字符内容post到您的业务服务器,然后返回签名

// 如果因为某种原因加签失败,描述error信息后,返回nil

// 以下是用本地算法进行的演示

return "OSS " + AccessKeyId + ":" + base64(hmac-sha1(AccessKeySecret, content));

}

};

OSS oss = new OSSClient(getApplicationContext(), endpoint, credentialProvider);

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。

评论